Phishing : Reconnaître, réagir, se protéger

INTRODUCTION

Le phishing, aussi appelé hameçonnage, est l’une des techniques de cyberattaque les plus répandues et les plus redoutables.

Bien qu’on en parle souvent, il reste encore méconnu dans ses formes et ses méthodes. Chaque jour, des milliers de personnes sont trompées par des messages frauduleux qui usurpent l’identité d’organisations de confiance.

Pourquoi le phishing est-il si efficace?

Parce qu’il joue sur nos réflexes: la peur, l’urgence, ou encore la curiosité.

Résultat: des données personnelles volées, des comptes bancaires vidés, et parfois même des vies bouleversées.

Dans cet article, nous allons décortiquer le fonctionnement du phishing, explorer ses nombreuses variantes, et surtout vous apprendre à reconnaître les signes qui ne trompent pas.

Préparez-vous à devenir incollable sur ce fléau numérique!

LE PHISHING DANS TOUS ÉTATS

LES DIFFÉRENTES FORMES DE PHISHING

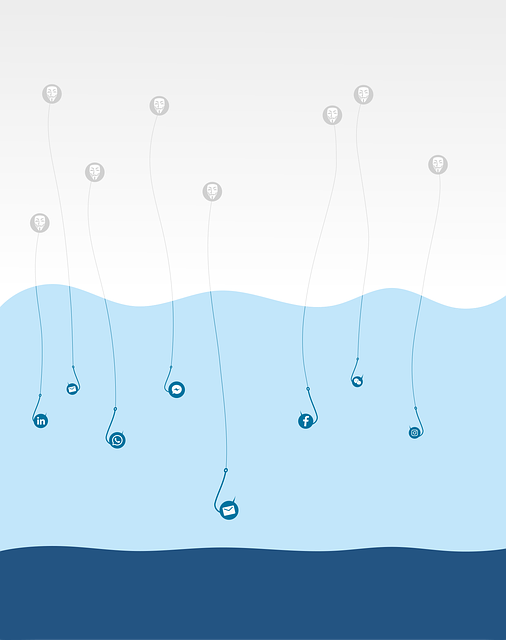

Le phishing ne se limite pas aux simples e-mails frauduleux. Avec l’évolution des technologies, les cybercriminels ont développé des méthodes variées pour piéger leurs victimes.

Voici les principales formes de phishing que vous pourriez rencontrer:

Phishing par e-mail

C’est la méthode la plus classique. Les attaquants envoient des e-mails qui semblent provenir de sources légitimes: banques, services en ligne, ou même des amis.

L’objectif ?

Vous inciter à cliquer sur un lien ou à fournir des informations sensibles comme vos identifiants ou vos coordonnées bancaires.

Smishing (Phishing par SMS)

Les SMS frauduleux utilisent le même principe que les e-mails de phishing. Ils jouent sur l’urgence, par exemple: «Votre compte est compromis, cliquez ici pour le sécuriser.»

Attention, ces messages incluent souvent des liens malveillants.

Vishing (Phishing par téléphone)

Les cybercriminels appellent directement leurs victimes, prétendant être un service client, une administration ou un prestataire technique.

Ils utilisent des scénarios convaincants pour extorquer des informations ou de l’argent.

Phishing via les réseaux sociaux

Les plateformes comme Facebook, Instagram ou LinkedIn sont devenues des terrains de chasse.

Les attaquants se font passer pour des contacts, des entreprises ou des célébrités pour vous piéger.

Pharming

Dans cette variante, vous êtes redirigé vers un faux site web légitime, souvent via un lien manipulé ou une infection sur votre appareil.

Ce site est conçu pour capturer vos données lorsque vous tentez de vous connecter.

Spear Phishing (Phishing ciblé)

Ici, les attaques sont personnalisées. Les cybercriminels collectent des informations sur vous pour créer des messages sur mesure.

Exemple: un e-mail prétendant venir de votre entreprise, avec des détails crédibles.

TECHNIQUES COURANTES UTILISÉES

Les cybercriminels utilisent des méthodes ingénieuses pour rendre leurs messages convaincants.

Leur but: exploiter vos réflexes et vos émotions pour vous pousser à agir sans réfléchir.

Voici leurs techniques les plus répandues:

Usurpation d’identité

Ils se font passer pour une entité de confiance: votre banque, un fournisseur de services, ou même un collègue.

En utilisant des logos, des adresses similaires, et des mises en page crédibles, ils cherchent à tromper votre vigilance.

Messages alarmistes ou alléchants

Les attaques reposent souvent sur l’émotion:

- Un ton alarmant: «Votre compte sera suspendu si vous n’agissez pas dans l’heure.»

- Une promesse trop belle pour être vraie: «Vous avez gagné un smartphone! Cliquez ici pour le récupérer.»

Liens malveillants

Les messages incluent souvent des liens qui semblent légitimes mais redirigent vers des sites frauduleux.

Exemple: une URL comme www.g00gle.com peut ressembler à Google, mais est en réalité une imitation.

Pièces jointes infectées

Les fichiers attachés (PDF, Word, Excel) contiennent parfois des malwares. En les ouvrant, vous pourriez infecter votre appareil ou partager des informations sensibles.

Exploitation des données publiques

Pour les attaques ciblées (spear phishing), les cybercriminels utilisent des informations accessibles en ligne: votre poste, vos contacts, ou vos habitudes.

Ils rendent ainsi leurs messages plus crédibles.

RECONNAÎTRE UN PHISHING

Même si les tentatives de phishing sont de plus en plus sophistiquées, plusieurs signes permettent de les identifier.

Voici les principaux éléments à vérifier avant d’interagir avec un message:

1 – L’adresse de l’expéditeur

- Faux domaines : Vérifiez si l’adresse correspond exactement à celle de l’organisation prétendue. Exemple: support@paye-pal.com au lieu de support@paypal.com.

- Adresses génériques : Si une entreprise utilise une adresse gratuite (comme Gmail ou Yahoo), méfiez-vous.

2 – Le contenu du message

- Fautes d’orthographe et de grammaire : Les cybercriminels négligent parfois la qualité du texte, surtout dans les traductions.

- Absence de personnalisation : Les messages génériques comme «Cher(e) client(e)» sont souvent des indices.

- Tonalité alarmante ou trop généreuse : Toute demande urgente ou promesse exceptionnelle doit éveiller vos soupçons.

3 – Les liens

- Passez la souris sans cliquer : Cela permet de voir l’URL réelle. Si celle-ci ne correspond pas au site officiel, ne cliquez pas.

- Adresses raccourcies : Les liens courts (type bit.ly/abc123) peuvent masquer une URL frauduleuse.

4 – Les pièces jointes

- Fichiers inattendus : Ne téléchargez jamais une pièce jointe provenant d’un expéditeur inconnu ou que vous ne vous attendiez pas à recevoir. Ces fichiers peuvent contenir des malwares.

- Extensions suspectes : Méfiez-vous particulièrement des fichiers avec des extensions comme .exe, .zip, ou même .docx, qui sont souvent utilisés pour cacher des scripts malveillants.

5 – L’apparence générale

- Logos flous ou déformés : Les visuels de mauvaise qualité sont souvent un signe de contrefaçon. Les entreprises officielles soignent leur communication.

- Mises en page incohérentes : Une structure désordonnée ou un alignement étrange dans le message peut indiquer une tentative de phishing.

- Absence de protocole sécurisé : Si vous êtes redirigé vers un site web, vérifiez qu’il utilise un protocole sécurisé (https) et que l’URL est bien conforme au domaine attendu.

EN CAS DE RÉCEPTION D’UN MESSAGE SUSPECT

Lorsque vous recevez un e-mail, un SMS, ou un appel suspect, il est essentiel de rester calme et de suivre ces étapes pour vous protéger:

1 – Ne cliquez sur rien

N’ouvrez aucun lien ou pièce jointe, même si le message semble urgent. Ces actions pourraient infecter votre appareil ou rediriger vos données vers des cybercriminels.

2 – Vérifiez l’authenticité

- Contactez directement l’expéditeur prétendu : Recherchez le numéro ou l’adresse officielle de l’organisation (par exemple, sur leur site web) et demandez confirmation.

- Consultez vos comptes directement : Si l’e-mail prétend concerner votre compte bancaire ou un service, connectez-vous à votre compte via le site ou l’application officielle, et non via le lien fourni.

3 – Signalez le phishing

- Plateformes nationales : En France, utilisez le site officiel Internet-signalement.gouv.fr.

- Organisations concernées : Si vous êtes certain que le message usurpe une marque ou une entreprise, informez-les pour qu’ils prennent des mesures.

4 – Mettez à jour votre sécurité

- Changez immédiatement vos mots de passe : En commençant par vos comptes sensibles (banques, e-mails).

- Exécutez un scan antivirus : Pour détecter et supprimer toute menace potentielle.

5 – Supprimez le message

Une fois que vous avez pris toutes les mesures nécessaires, effacez le message pour éviter de cliquer dessus par erreur ultérieurement.

CONSEILS POUR SE PROTÉGER DU PHISHING

Pour éviter de tomber dans le piège du phishing, il est crucial d’adopter des bonnes pratiques au quotidien. Voici les conseils les plus efficaces pour renforcer votre sécurité:

Éducation et sensibilisation

- Restez informé : Familiarisez-vous avec les dernières techniques utilisées par les cybercriminels.

- Formez vos proches : Expliquez les bases du phishing à votre entourage pour limiter les risques.

Utilisez des logiciels de sécurité

- Antivirus : Installez un logiciel fiable qui inclut des filtres anti-phishing.

- Navigateur sécurisé : Activez les alertes anti-phishing dans les paramètres de votre navigateur.

Vérifiez les URLs

- Protocole sécurisé : Assurez-vous que l’adresse du site commence par https.

- Orthographe de l’URL : Soyez vigilant aux variations subtiles qui pourraient indiquer un site frauduleux.

Activez l’authentification à deux facteurs (2FA)

En ajoutant une étape supplémentaire à vos connexions (SMS, application ou clé USB de double authentification), vous rendez l’accès à vos comptes plus difficile pour les cybercriminels.

Soyez prudent avec vos informations personnelles

Ne partagez jamais vos identifiants ou données bancaires via e-mail, SMS ou téléphone, sauf si vous êtes absolument sûr de l’identité de votre interlocuteur.

Faites régulièrement des sauvegardes

Si un phishing mène à une infection par malware, des sauvegardes récentes de vos données peuvent vous éviter des pertes importantes.

Utilisez un gestionnaire de mots de passe

Ces outils génèrent et stockent des mots de passe uniques et robustes, réduisant ainsi le risque de compromission en cas de phishing.

CONCLUSION

Le phishing est une menace omniprésente dans le monde numérique.

En exploitant nos émotions et nos habitudes, les cybercriminels parviennent encore à tromper des millions de personnes chaque année.

Pourtant, avec un peu de vigilance et les bonnes pratiques, il est tout à fait possible de s’en protéger.

Retenez ceci: ne cliquez jamais sur un lien ou une pièce jointe douteuse, et prenez toujours le temps de vérifier l’authenticité d’un message suspect.

En adoptant des outils comme l’authentification à deux facteurs ou un gestionnaire de mots de passe, vous renforcez considérablement votre sécurité en ligne.

Le meilleur moyen de contrer le phishing est de rester informé et de partager vos connaissances.

Alors, n’hésitez pas à sensibiliser vos proches: une personne avertie en vaut deux!

Ensemble, nous pouvons limiter l’impact de ces attaques.

Je suis toujours soufflée de voir qu’autant de gens ont l’esprit retord et sont malveillants 👀 Grâce à ton article, j’ai enrichi mes connaissances dans le domaine et ai découvert de nouveaux termes techniques 🎯 Merci pour ton contenu toujours aussi enrichissant 🚀

Bonjour Camille,

Merci pour ton commentaire 🙂

Cela m’encourage à continuer en ce sens alors, merci beaucoup 🙂

Votre article est une mine d’informations précieuses sur le phishing et ses multiples visages. La manière dont vous décortiquez les différentes formes, techniques et signaux d’alerte rend ce sujet complexe très accessible. C’est une ressource à partager largement pour sensibiliser un maximum de personnes face à cette menace numérique toujours plus sophistiquée. Bravo pour ce travail complet et pédagogique !

Bonjour Edouard,

Merci beaucoup pour votre commentaire 🙂

Oui, le sujet est assez complexe, c’est pourquoi j’ai à cœur de le rendre accessible, et surtout de donner des clés pour éviter de se faire avoir.

Merci pour vos encouragements, cela me fait très plaisir 🙂

Article instructif. Merci

Bonjour Béatrice,

Merci beaucoup pour votre lecture et commentaire 🙂

Merci beaucoup pour cet article très utile. Effectivement je suis impressionnée par le nombre de mail/sms frauduleux que je reçois les dernières années. Ce phénomène s’est accéléré x 10.

Bonjour Détélina,

Effectivement, entre la revente de nos informations personnelles, ou les hacks successifs, nos données ont vite fait de se retrouver sur le marché noir.

Donc les SMS, mails, appels se font de plus efficaces et ciblés, d’où l’explosion du nombre de piratage par phishing, ce n’est plus aussi grossier qu’avant.

Merci pour votre lecture et commentaire 🙂

Merci pour tous ces conseils! Je pense que j’ai déjà eu droit à toutes les formes de tentatives de fishing que tu décris….C’est incroyable à quel point on est harcelé par ce types de messages depuis quelques années…

Bonjour Estelle,

Merci pour ton commentaire 🙂

Oui, le phishing évolue avec le temps, et les tendances.

On peut le retrouver sur les réseaux sociaux avec des faux comptes ou des comptes piratés dont l’identité a été usurpé.

Sur Skype, par mails et appels, bref il faut vraiment être méfiant car les méthodes sont efficaces et il est très facile de se faire avoir.

Hello,

Merci pour cet article. Je ne savais pas qu’il y avait une plateforme gouvernementale pour les signaler !

De manière générale, je suis toujours méfiant, surtout sur les liens.

D’ailleurs, j’utilise moi même des liens bitly pour partager mes contenus sur les réseaux sociaux, bonne ou mauvaise idée ?

a+

Benoit 🐼

Bonjour Benoit,

Merci pour ton commentaire 🙂

Si j’ai pu t’apporter des infos, je suis ravi 🙂

Oui tu peux continuer à utiliser des liens bitly, en général les antivirus (si ils sont bien mis à jour) détectent les liens de phishing qui se cache derrière, donc pas vraiment de risque pour toi que tu sois bloqué 🙂

C’est incroyable de voir à quel point il existe tant de façons différentes pour piéger les internautes ! Merci de m’avoir sensibilisé à ce problème. Avec l’essor de l’intelligence artificielle, j’ai l’impression que les escrocs n’auront de cesse d’innover. Pour ce qui est de l’authentification à 2 facteurs avec clé USB, quel type de clé USB recommandez vous ? C’est une clé classique ou une prestation d’un tiers ?

Bonjour Asma,

Merci beaucoup pour votre lecture et commentaire 🙂

Oui avec l’essor de l’IA, les phishing seront plus difficiles à détecter mais les outils de sécurité évoluent aussi, disons que notre vigilance reste le moyen le plus efficace contre ce fléau 😉

Concernant les clés USB 2FA, j’utilise personnellement une YubiKey 5 NFC, elle est disponible sur Amazon pour 60€.

En gros on configure la clé en suivant le setup du constructeur disponible ici: https://www.yubico.com/setup

Et ensuite on ajoute l’authentification 2FA sur les comptes qui le supportent comme Gmail par exemple 🙂

C’est pas très compliqué, mais faut prendre son temps pour bien mettre les accès en place 🙂

Merci pour le descriptif de toutes les formes de phishing. Je ne savais pas qu’il en existait autant !

Pour rester vigilante par rapport aux arnaques par mail, j’ai une adresse dédiée aux organismes légaux, style banque, impôts, etc. Et une autre que j’utilise exclusivement pour faire des achats en ligne. Donc quand je reçois un mail alarmiste sur cette dernière adresse, je sais que c’est suppression directe 🙂

Bon actuellement, c’est vrai que les textes sont souvent plein de fautes de français (orthographe, tournure de phrase…) Mais avec l’arrivée de l’IA, j’avoue que cela m’inquiète un peu, car forcément les pirates vont s’en servir tôt ou tard. Donc ce sera beaucoup plus difficile de déjouer leurs pièges… A suivre 😉

Bonjour Patricia,

Merci pour ta lecture et ton commentaire 🙂

C’est une bonne méthode de séparer les activités en mettant des adresses mails dédiées 🙂

C’est vrai qu’avec l’IA, et les différentes fuites d’information que l’on a en ce moment, on peut se retrouver face à du phishing ciblé sur nos besoins, sans faute d’orthographe et d’un réalisme poussé.

Bien que les outils de sécurité sont censés nous protéger, il faut rester très vigilant 🙂

Tes conseils sont des outils précieux pour se prémunir contre ces menaces en ligne. J’ai appris beaucoup de nouvelles informations et je vais certainement mettre en pratique tes recommandations.

Bonjour Jackie,

Merci pour ta lecture et ton commentaire 🙂

N’hésites pas si tu as des questions 🙂

merci Jérémy pour cet excellent article comme d’habitude.

Le black friday a été l’occasion d’utiliser les bases piratées et revendues sur le dark net.

La SNCF a été victime d’un email frauduleux sur sa Carte Avantage. Il est important d’être prudent comme tu le rappelles.

J’ai participé hier aux conférences d’IT for Business à la Défense, à destination des informaticiens.

L’un des conférenciers nous a expliqué les arnaques de plus en plus sophistiquées en entreprise. Une personne téléphone au DAF, elle a la voix du PDG. Le faux PDG dit être à l’étranger et il doit faire un virement d’urgence. L’escroc est arrivé à se procurer les codes à indiquer entre la DG et le DAF pour valider la communication.

Avec l’IA et les avancées en audio et en vidéo, les attaques seront de plus en plus difficiles à contenir et sophistiquées.

Bonjour Diane,

Merci pour ton commentaire très constructif 🙂

Oui, des informations volées peuvent être utilisé pour du phishing ciblée et ressortir à un moment opportun comme le black friday 🙁

Il convient vraiment de rester prudent.

Merci pour tes ces conseils toujours aussi utiles pour nous protéger autant que possible de cette menace de plus en plus répandue. Je savais qu’il en existait plusieurs sortes mais ton article les met toutes en évidence et c’est impressionnant ! Alorsoyons tous vigilents !

Bonjour Laura,

Merci beaucoup pour ta lecture et ton commentaire 🙂

Ton article m’a vraiment ouvert les yeux sur les différentes techniques utilisées par les cybercriminels. Je me sens maintenant mieux armée pour repérer les tentatives d’hameçonnage. Je vais partager ces infos avec mes proches pour qu’ils puissent aussi se protéger. Merci encore pour ce précieux partage 🙂 !

Bonjour Caroline,

Merci beaucoup pour ta lecture et ton commentaire 🙂

Si j’ai pu t’apporter des éléments, je suis ravi 🙂

L’esprit humain n’a aucune limite pour nuire… Merci pour ce tour complet de ce fléau qui peut être lourd de conséquence.

Bonjour Vincent,

Oui pour faire des actions malveillantes, on est bon aussi 🙁

Merci pour ta lecture et ton commentaire 🙂